북한 정부와 연계된 해커들은 이메일 보안 시스템의 허점을 이용하여 언론인이나 학자로 가장할 수 있는 피싱 메시지를 보냅니다.

FBI, NSA, 국무부를 포함한 여러 연방 기관은 이번 주 Kimsuky 작전에 참여한 해커들이 잘못 구성된 DNS 도메인 기반 메시지 인증, 보고 및 규정 준수(DMARC) 로깅 정책을 표적으로 삼았다는 주의보를 발표했습니다.

10년이 넘은 DMARC는 이메일 플랫폼에서 메시지를 인증하는 데 사용되는 보안 도구입니다. 성공적인 DMARC 구현은 검증된 조직에서 오는 것으로 보이는 악성 이메일을 차단합니다. 구성에 따라 합법성 검사에 실패한 이메일은 스팸으로 표시되거나 차단될 수 있습니다.

기관에 따르면 북한 해커들은 잘못 구성된 DMARC 시스템을 표적으로 삼아 자신의 이메일이 합법적인 도메인의 이메일 교환에서 온 것처럼 위장하여 전문가나 학계인 것처럼 가장하고 북한 정책계에 대한 신뢰할 수 있는 링크를 생성할 수 있습니다. 해당 기관이 모니터링하는 캠페인은 2023년 말부터 2024년 초까지 지속되었습니다.

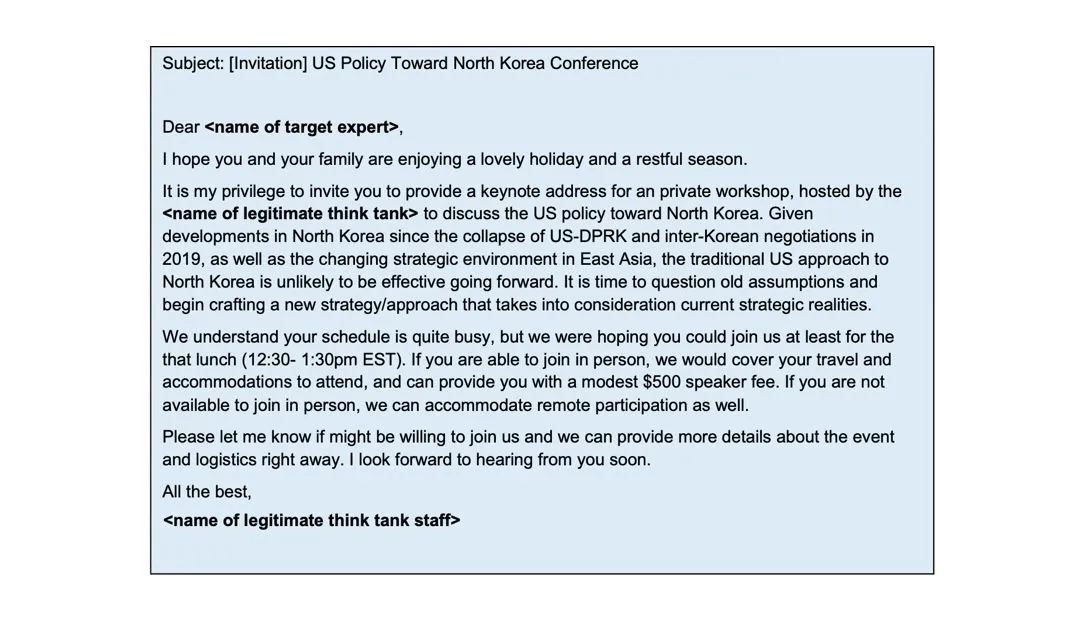

Kimsuki 캠페인의 샘플 이메일. 이미지: FBI

상담에 포함된 한 가지 예에서 화자는 피해자에게 이메일을 열도록 비용을 지불합니다. 일부 이메일에는 북한 해커가 본교의 합법적인 이메일 클라이언트에 접근해 이메일을 보낼 수 있었다는 증거가 나와 있습니다.

그러나 실제 이메일 도메인에는 아직 DMARC 정책이 없었기 때문에 대부분의 다른 이메일은 합법적인 언론인의 이름을 스푸핑하여 받은 편지함에 들어갈 수 있었습니다.

“북한은 지정학적 사건, 적의 외교 정책 전략, 대상의 개인 문서, 연구 및 통신에 대한 불법적인 접근을 통해 북한의 이익에 영향을 미치는 모든 정보를 수집하기 위해 이러한 작살낚시 캠페인을 조장합니다”라고 밝혔습니다. 말했다.

김수키는 북한의 법집행기관인 정보총국(RGB) 제63연구센터에서 활동하는 해킹그룹으로 추정된다. 이 그룹의 목표는 “정책 분석가 및 기타 전문가를 위태롭게 하여 훔친 데이터와 귀중한 지정학적 정보를 북한 정권에 제공하는 것”입니다.

해커들은 피해자를 조사하고 “더 현실적이고 표적에게 호소력 있는” 이메일을 만드는 데 시간을 보냅니다. 미국 기관에 따르면 이들은 피싱 이메일의 신뢰성을 높이기 위해 이전에 손상된 이메일 계정의 이메일 콘텐츠를 사용하는 경우가 많습니다.

“Kimsuki 사이버 공격자는 이메일 메시지를 설득하는 것 외에도 가짜 사용자 이름을 만들고 합법적인 도메인 이름을 사용하여 신뢰할 수 있는 조직, 싱크 탱크, 고등 교육 기관을 포함한 이메일 수신자와 신뢰를 얻고 관계를 구축합니다”라고 밝혔습니다. 말했다.

누군가 이메일이 의심되어 '답장' 필드를 확인하면 해당 이메일은 합법적인 도메인에서 보낸 것으로 나타납니다.

미국이나 한국에서 북한, 아시아, 중국 및/또는 동남아시아 문제에 종사하는 사람은 이메일을 조심해야 합니다. 특히 정부 관료와 군인은 더욱 그렇습니다.

이 권고는 사람들에게 이상한 첨부 파일이나 첨부 문서가 포함된 다른 이메일 주소에서 온 이메일에 이어 순조로운 초기 통신이 이어지는 이메일에 주의하라고 경고합니다.

북한의 행위자들은 조직의 시스템에 침투하기 위해 언론인과 연구원을 사칭했다는 비난을 오랫동안 받아왔습니다. Sentinel Labs는 지난 1월 한국 교육부와 북한 전문 통신사의 북한 문제 전문가를 대상으로 한 캠페인을 강조하는 보고서를 발표했다고 Sentinel Labs가 말했습니다.

등록된 선물

인텔리전스 클라우드.

“불치의 인터넷 중독. 수상 경력에 빛나는 맥주 전문가. 여행 전문가. 전형적인 분석가.”

/cdn.vox-cdn.com/uploads/chorus_asset/file/23382326/VRG_Illo_STK022_K_Radtke_Musk_Tesla.jpg)